Joustava ja tietoturvallinen työ – esittelyssä BeyondCorp

Joustava työnteko ja sujuvan yhteistyön edellytykset eivät tarkoita, että tietoturvasta pitäisi joutua tinkimään. Parhaimmillaan tietoturva on sisäänrakennettuna ratkaisuihin ja osa sujuvaa käyttäjäkokemusta, joka ei jarruttele käyttäjäänsä olemasta työssään mahdollisimman tuottelias.

Gapps Alumni on joukko Gappsin entisiä työntekijöitä, mutta sydämeltään he ovat ikuisesti gappsilaisia.

Google Workspacessa tietoturva ja käyttökokemus ovat ratkaisujen keskiössä. Tuotteita kehitettäessä Google on pyrkinyt huomioimaan niin pääkäyttäjien kuin loppukäyttäjien tarpeet sekä vallitsevat trendit. Käyttäjien turvaamisessa Googlen ensisijainen päämäärä on tehdä tuotteistaan oletusarvoisesti tietoturvallisia, niin ettei pääkäyttäjien tarvitse mennä säätämään asetuksia varmistaakseen perustason turvallisuuden.

Miten tietoturva huomioi etätyöolosuhteet?

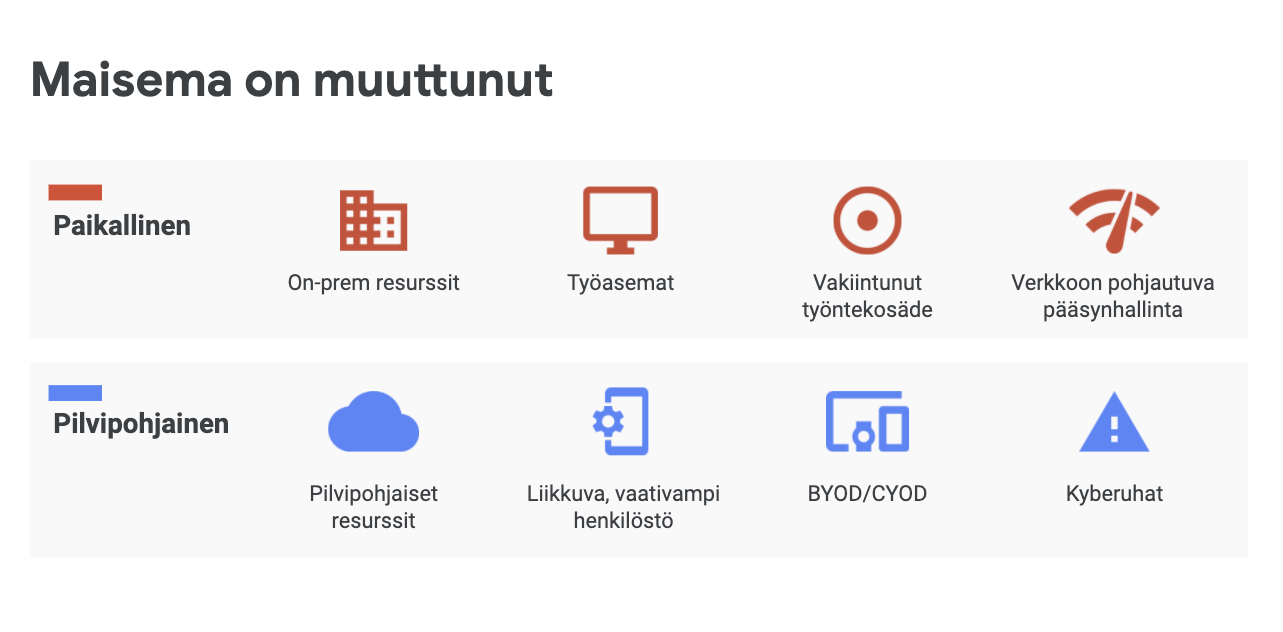

Työn muuttuessa paikkariippumattomaksi ja viimeistään koronan pakotettua monet työntekijät etätöihin, on tullut aika uudistaa perinteistä tietoturva-arkkitehtuuria ja siihen kytkeytyviä ongelmia, kuten yrityksen sisäverkkoon pohjautuvaa käyttäjien todentamista ja pääsynhallintaa. Googlen moderni lähestymistapa on Zero Trust -arkkitehtuuria soveltava BeyondCorp viitekehys, joka pyrkii korjaamaan perinteisen tietoturvamallin ongelmakohtia. Nimensä mukaisesti Zero Trust -arkkitehtuuri eliminoi oletuksen luottamuksesta kokonaisuudessaan – siinä uhkia mielletään olevan yhtä lailla niin ulkoverkossa kuin sisäverkossa.

Google alkoi kehittämään omaa sovellutusta Zero Trust -arkkitehtuurista jo vuonna 2011 ja niin sai alkunsa BeyondCorp -malli. Alkuun sisäiseksi viitekehykseksi tarkoitetun mallin missio oli: “To have every Google employee work successfully from untrusted networks without the use of a VPN”. Sittemmin Google on tuonut samat toimintaperiaatteet myös asiakkaidensa käyttöön Google Cloud -ratkaisuissaan.

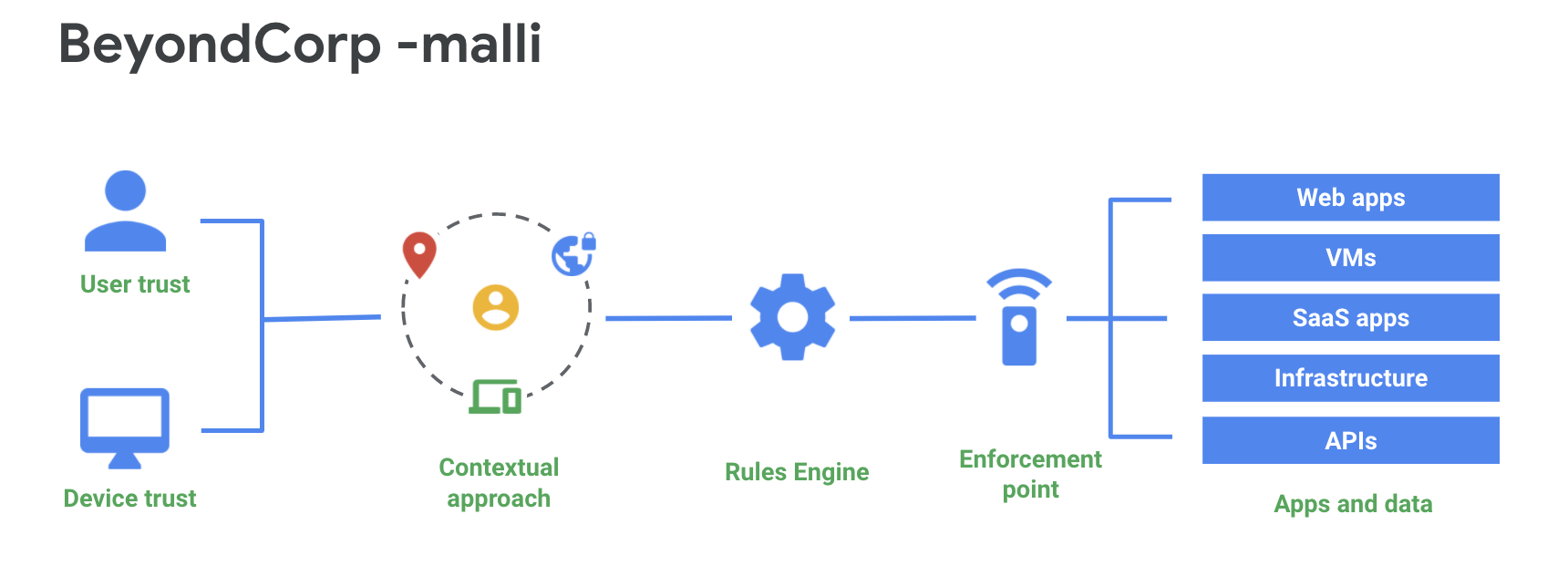

Verkon sijaan, Googlen BeyondCorp viitekehys siirtää hallintamekanismit sovelluskohtaiselle tasolle ja perustuu käyttäjän identiteettiin sekä laitteeseen, ympäristöön ja olosuhteisiin (context-aware access) joista käyttäjä pyrkii pääsemään kiinni tietoon. Lisäksi BeyondCorpin toimintaperiaatteeseen kuuluu se, että pääsy palveluihin on aina autentikoitu, auktorisoitu ja kryptattu. BeyondCorpin rakenneosina toimivat SSO, access proxy (identity aware proxy), access control engine, käyttäjäluettelo, laiteluettelo, tietoturvakäytäntö ja trust repository.

BeyondCorp mahdollistaa sen, että käyttäjät voivat työskennellä joustavasti sijainnistaan riippumatta ja miltä tahansa laitteelta, kunhan se täyttää yrityksen tietoturvavaatimukset. Tästä syystä monille Google Workspacen käyttäjille työn siirtyminen yrityksen tiloista kotitoimistolle onkin ollut helppoa.

Miten BeyondCorp toimii käytännössä?

Tutustutaan seuraavaksi hieman tarkemmin, kuinka BeyondCorp -viitekehys esiintyy käytännössä osana kontekstitietoista pääsynhallintaa eli “context-aware accessia”.

Ensimmäisen kerroksen muodostavat käyttäjän ja laitteen identiteetteihin pohjaavat luottamussäännöt. Näiden perusteena toimivat käyttäjän Cloud Identity (IAM/EMM alusta) sekä Googlen laitehallinta. Tiesitkö, että jokainen laite, jota käytetään Google Workspace -tilille kirjautumiseen suojataan Googlen “fundamental desktop security” -oletustietoturvalla, selaimesta riippumatta? Tämä on jälleen kerran osa Googlen ennaltaehkäisevää ja ennakoivaa suhtautumista tietoturvan perusasetuksiin, joiden ei tulisi vaatia pääkäyttäjien erillisiä toimia. Kun perusturvallisuus on vakaalla pohjalla, on pääkäyttäjien helpompi lähteä rakentamaan edistyneempiä hallinnan tasoja ja hyödyntää esimerkiksi laajaa mobiililaitehallintaa ja Windows 10 -laitehallintaa Googlen kautta, sekä luomaan sääntöjä millaisilla laitteilla on mahdollista ladata tiedostoja offline-tilaan Drive File Streamin kautta.

Toisen kerroksen muodostaa dynaamiset hallinnan keinot, eli ns. context-aware access. Kontekstitietoisen hallinnan alla voivat olla mm. Google Workspace -sovellukset, Google Cloud Platform ja sen rajapinnat, web-sovellukset jne. Context-aware accessilla pyritään esimerkiksi varmistamaan että laite, jolla käyttäjä yrittää päästä kiinni suojeltavaan dataan omaa riittävän tietoturvatason, kuten salasanasuojauksen ja kryptauksen. Mikäli nämä ehdot eivät täyty, ei laitteella pääse kirjautumaan. Lisäksi context-aware access antaa mahdollisuuden erittäin hienojakoisiin pääsynhallinnan menettelyihin, riippuen käyttäjän ympäristöstä ja olosuhteista.

Tässä muutamia konkreettisia skenaarioita, jotka voi toteuttaa context-aware pääsynhallinnalla:

- Kausityöntekijät voivat kirjautua organisaation sovelluksiin ainoastaan yrityksen sisäisestä verkosta

- Vakituiset työntekijät voivat kirjautua sovelluksiin mistä sijainnista ja laitteesta tahansa, kunhan kyseinen laite on kryptattu ja salasanasuojattu

- Työntekijät voivat kirjautua sovellukseen, mutta ainoastaan organisaation omistuksessa olevista laitteista

- Työntekijät eivät pääse kirjautumaan sovelluksiin korkean tietoturvariskin sijainneista (esim. Kiina)

- Työntekijät, jotka kuuluvat tiettyyn organisaatioyksikköön tai käyttäjäryhmään eivät pääse kirjautumaan sovelluksiin normaalin työajan ulkopuolella

- Työntekijät, joiden työsuhde on loppumassa eivät pääse kirjautumaan sovelluksiin muualta kuin toimistolta

Kolmannen tason muodostaa arkaluonteisen datan hallinta ja suojaaminen Data Loss Prevention (DLP) -sääntöjen avulla. DLP auttaa ympäristön pääkäyttäjiä ymmärtämään, hallinnoimaan ja suojelemaan yrityksen sensitiivistä tietoa. DLP-säännöillä voi skannata Drive-tiedostoja arkaluonteisen sisällön löytämiseksi ja suojaamiseksi sekä esimerkiksi määritellä minkälaista tietoa käyttäjät eivät pysty lähettämään sähköpostitse (luottokorttinumerot, hetu jne.).

Lisäksi Google on julkaissut Cloud Next ‘20 konferenssissaan lisää tulevia DLP-ominaisuuksia, jotka ovat nyt saatavilla julkaisuaikajanallaan beta-versiona. Näitä ovat:

- Organisaation datan parempi ymmärtäminen Data Protection Insights -raporteilla, joissa listataan kaikki arkaluonteiset tietotyypit ja Drive tiedostot joissa esiintyy sensitiivistä sisältöä. Raportit ovat nähtävillä ainoastaan Google Workspace -ympäristön super admineille.

- Automaattinen datan luokittelu DLP nimikkeillä (label), kuten huippusalainen, luottamuksellinen, julkinen. Käytännössä tämä ominaisuus toimii niin, että sisällöt skannataan automaattisesti läpi ja tiedostoihin lisätään ennalta luotujen sääntöjen mukaisesti jokin nimike (label). Eri nimikkeitä taas voidaan hallinnoida paremmin ja asettaa niille erilaisia sääntöjä, kuten esimerkiksi alla oleva.

- Data Egress Prevention, eli arkaluonteisen tiedon ulospäin “valumisen” estäminen, kuten latausten, kopioimisen ja tulostamisen kieltäminen tiettyjen salaisten tai luottamuksellisten tiedostojen kohdalla.

Toimintavarmuutta BeyondCorp -mallilla

Helppokäyttöisyys, tietoturva, yksityisyyden kunnioittaminen ja toimintavarmuuden takaaminen ovat Googlen tuotteiden keskiössä. Tuotteisiin sisäänrakennetut perustavanlaatuiset turvaominaisuudet takaavat sen, että Googlen asiakkaat pääsevät ponnistamaan erittäin vakaalta pohjalta ja kehittämään saatavilla olevilla lisäominaisuuksilla organisaation tietoturvaa korkeimmalle tasolle.

Mikäli kaipaat BeyondCorp -mallin tuomaa toimintavarmuutta, hienojakoista hallittavuutta ja joustavuutta, kannattaa olla meidän asiantuntijoihin yhteydessä, niin kerromme lisää ja autamme sinua evaluoimaan kuinka teidän organisaatio voisi hyötyä Google Context Aware -pääsyhallinnasta ja DLP:stä.